Anúncios

Mirando hacia atrás, 2020 probablemente no fue lo que esperábamos. Con la pandemia mundial arrasando la tierra, la mayoría de nosotros ahora estamos trabajando desde casa para evitar que se propague.

El teletrabajo nunca ha estado tan presente como ahora. Trabajar desde casa también significa que la seguridad de los archivos de tu empresa está en tus manos.

2FA puede jugar un papel vital en esto, así como en la protección del contenido de tus ordenadores o teléfonos personales.

¿Qué es la autenticación de dos factores (2FA)?

La autenticación de dos factores (2FA) es un método de seguridad que requiere dos formas diferentes de verificación de identidad antes de permitir el acceso a una cuenta o servicio. Por lo general, consta de algo que el usuario sabe (como una contraseña) y algo que el usuario tiene (como un dispositivo móvil).

Por ejemplo, al activar 2FA en una cuenta, además de ingresar la contraseña, el usuario también debe ingresar un código único que se genera en tiempo real y se envía a su dispositivo móvil. Esto añade una capa adicional de seguridad, ya que incluso si alguien roba o descifra la contraseña, aún necesitaría el segundo factor (el dispositivo móvil en este caso) para acceder a la cuenta.

Anúncios

La autenticación de dos factores es una práctica recomendada para aumentar la seguridad de las cuentas en línea y protegerlas contra el acceso no autorizado.

Tipos de sistemas de doble autenticación

Como hemos mencionado pueden ser diferentes y cada uno puede tener sus puntos positivos y negativos.

Código por SMS

El código por SMS funciona enviando un código de verificación a un número de teléfono móvil registrado en la cuenta. El usuario recibe este código en forma de mensaje de texto y debe ingresarlo junto con su contraseña para completar el proceso de inicio de sesión.

Anúncios

Este método es simple y ampliamente utilizado, pero puede ser vulnerable a ataques de suplantación de identidad si el número de teléfono es comprometido.

Contraseñas de un solo uso a través de aplicaciones

Por otro lado, las contraseñas de un solo uso a través de aplicaciones son códigos generados por una aplicación de autenticación instalada en el dispositivo móvil del usuario. Estas aplicaciones, como Google Authenticator o Authy, generan códigos que cambian cada pocos segundos y que se utilizan en lugar de un código por SMS.

Este método es más seguro que el código por SMS, ya que no depende de la red telefónica y es más difícil de interceptar.

Uno de los inconvenientes más importantes es que deberemos tener acceso al móvil. Esto significa que si por ejemplo está sin batería no podremos utilizar este servicio. También el tiempo puede ser un inconveniente en algunos casos.

Las 3 mejores aplicaciones 2FA

Google Authenticator

Google Authenticator es probablemente la aplicación de autenticación de dos factores más popular. La propia compañía recomienda su uso para todas las cuentas de la compañía, pero además, funciona para una gran variedad de servicios. Tanto es así, que resulta raro que un servicio sea compatible con este tipo de aplicaciones y no sea compatible con la de Google.

Su funcionamiento es bastante sencillo, lo primero que tenemos que hacer es instalar la app en nuestro móvil y a continuación, configurar la cuenta que queremos proteger con este método. Para ello, nos ofrece la posibilidad de escanear un código QR con toda la información de la cuenta y su configuración. Una vez hecho esto, a la hora de tratar de identificarnos en algún servicio protegido con Google Authenticator, la propia aplicación generará un código, válido durante unos segundos, que se comprobará para autorizar el inicio de sesión. Descargar Google Authenticator para iOS y Android.

Authy

Aunque la herramienta de Google es una de las más populares, puesto que ofrece un gran funcionamiento y es muy sencilla de manejar, para aquellos que busquen una aplicación de autenticación de dos factores más completa Authy puede ser la mejor opción.

Y es que además de ser compatible con la gran mayoría de servicios de autenticación 2AF, cuenta con una serie de funciones adicionales muy interesantes. Entre ellas, cabe destacar la opción que nos ofrece para realizar una copia de seguridad de nuestras cuentas y que permite usar huella digital o identificación facial para identificarnos. Es multiplataforma, por lo que está disponible para iOS, Android, Windows y macOS.

LastPass Authenticator

Se trata de la app para la verificación en dos pasos propia de LastPass, el famoso gestor de contraseñas. Como el resto de herramientas de este listado, LastPass Authenticator permite configurar la verificación de dos factores en cualquiera de los servicios compatibles. A través del envío de un código de 6 dígitos, igual que en Google Athenticator, y su comprobación, podremos acceder a nuestras cuentas de manera más segura.

LastPass Authenticator está disponible para dispositivos de Apple, Android y Microsoft. Descargar en la web oficial.

Llaves U2F

Otro método de autenticación en dos pasos es hacer uso de llaves U2F. Son dispositivos físicos que nos permiten autenticarnos a la hora de iniciar sesión en determinados servicios. Son muy útiles también para ganar seguridad.

Sin duda una de las ventajas más importantes es que es un dispositivo físico. Por tanto vamos a poder llevarlo a todas partes y no vamos a depender de posibles problemas con nuestro dispositivo móvil, fallos de software, etc. Es uno de los métodos más seguros ya que están diseñados contra ataques Phishing.

Una de las desventajas principales es su difícil implantación en muchas ocasiones. Es una tecnología relativamente nueva y no está tan extendida. Además también podemos tener incompatibilidad con algunos dispositivos al ser un puerto USB.

Cómo funciona el U2F

A diferencia de los otros sistemas de doble autenticación anteriores, que están basados en software, este está basado en hardware y, al ser estándar, podemos encontrar dispositivos U2F por menos de 10 euros, como el que os dejamos a continuación que, además, cuenta con certificación FIDO.

Para poder usar este dispositivo, lo único que debemos hacer es conectarlo a nuestro ordenador a través del puerto USB. La primera vez que lo hagamos se generará un número aleatorio, a través del cual se generarán los distintos hashes que se utilizarán para iniciar sesión en las plataformas con las que lo vinculemos.

Cuando tengamos que iniciar sesión en una página, lo único que tendremos que hacer es conectar esta llave a nuestro puerto USB y esperar a que nuestro navegador la reconozca y verifique, sin tener que hacer nada más. Ninguna persona sin esta llave podrá acceder a nuestra cuenta, aunque se haga con nuestra contraseña.

Compatibilidad de las llaves U2F

Este sistema de doble autenticación es muy seguro y cómodo, pero su principal problema reside en la compatibilidad.

Los principales navegadores, como Google Chrome, Firefox y Opera, son compatibles con este tipo de dispositivos desde hace ya varias versiones, por lo que si usamos una versión reciente de estos navegadores podremos usar estas llaves sin problemas.

A día de hoy, hay varias plataformas web que son compatibles con estas llaves U2F, como, por ejemplo, Facebook, Dropbox, GitHub y Google, pero la lista, especialmente en lo relacionado a plataformas que utilicemos a diario, no va mucho más allá. Si la lista fuera más grande, este sistema podría ser una excelente alternativa, más cómoda, avanzada y segura, a la doble autenticación que conocemos ahora.

Los 3 mejores dispositivos U2F

Yubico – YubiKey 5 NFC

- Con USB A y NFC

- Soporta WebAuthn, FIDO2 CTAP1, FIDO2 CTAP2, Universal 2nd Factor (U2F), Smart card (PIV-compatible), Yubico OTP, OATH – HOTP (Event), OATH – TOTP (Time), Open PGP, Secure Static Password

- Criptografía: RSA 2048, RSA 4096 (PGP), ECC p256, ECC p384

- Compatible con gestores de contraseñas como 1Password, Dashlane Premium, Keeper, LastPass Premium

- Resistente al agua y a los golpes

Nuestra primera recomendación es este modelo. Por una sencilla razón. Tiene un buen precio, se puede conectar mediante USB A a tu ordenador y dispone de NFC por lo que se puede usar en smartphones Android.

¿Y en iOS? Pues depende. No se puede usar en iPadOS, y para el iPhone esta disponible desde el iPhone XS en adelante (ya funciona NFC). Tienes toda la información en Getting Started on iOS.

También puedes optar por la YubiKey 5Ci, que tiene una conexión lightning y otra USB-C.

Es una llave que puedes llevar siempre en el llavero, pero claramente no es la que esta mejor fabricada de la gama de Yubico.

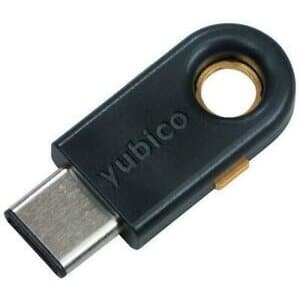

Yubico YubiKey 5C

- Puerto USB-C (sin NFC)

- Soporta WebAuthn, FIDO2 CTAP1, FIDO2 CTAP2, Universal 2nd Factor (U2F), Smart card (PIV-compatible), Yubico OTP, OATH – HOTP (Event), OATH – TOTP (Time), Open PGP, Secure Static Password

- Compatible con gestores de contraseñas como 1Password, Dashlane Premium, Keeper, LastPass Premium

La llave de seguridad perfecta si tu ordenador tiene un puerto USB-C. Es pequeña y se puede dejar conectada siempre al mismo.

En los laterales tiene dos pestañas doradas que hay que pulsar cuando nos lo indiquen para acceder la web donde hayamos dado de alta la llave.

Se puede usar en combinación con el modelo anterior. El backup perfecto para tu llave. Una la dejas en el llavero y otra en el ordenador de casa.

La construcción es solida y tiene pinta de durar hasta el infinito y más allá.

Nitrokey FIDO2

- Puerto USB A FIDO U2F, FIDO2

- Compatible con WebAuthentication (WebAuthn), CTAP2/FIDO2, CTAP1/FIDO U2F 1.2

- Login sin nombre de usuario para un máximo de 50 cuentas (FIDO2)

Una llave de seguridad USB con un precio realmente bueno: solo 29 euros. La fabrica una empresa que se dedica a la seguridad informática y tiene muy buena reputación.

También ofrecen almacenamiento USB seguro y encriptado NitroKey Storage e incluso un portátil para los más paranoicos, el NitroPad X230 (te instalan si quieres el Qubes OS).

La fabricación es más tosca que con Yubico, pero te dan una esperanza de vida del dispositivos de 20 años apr

Biométricos

Por otra parte también tenemos métodos biométricos para autenticarnos. En este caso podremos utilizar nuestra huella, iris, reconocimiento facial, voz…

El punto más positivo es que es muy difícil de falsificar. Es complicado que un intruso pueda suplantar nuestra voz o huella dactilar, por ejemplo.

Sin embargo también hay desventajas. Una de las principales es que es complicado de implantar. No está presente en muchas plataformas y además muchos usuarios no se fían de que empresas externas puedan tener su huella, voz o imagen.

Notificaciones automáticas

Las notificaciones automáticas, unouca qye después de ingresar la contraseña, el usuario recibe una notificación en su dispositivo móvil a través de una aplicación especial o un servicio de mensajería. La notificación suele incluir detalles sobre la solicitud de inicio de sesión, como la ubicación y el dispositivo desde el cual se realizó la solicitud.

El usuario puede aprobar o denegar la solicitud directamente desde la notificación.

Este método es conveniente y seguro, ya que el usuario debe tener acceso físico al dispositivo móvil y la capacidad de desbloquearlo para aprobar la solicitud de inicio de sesión. Sin embargo, como cualquier forma de 2FA, es importante asegurarse de que el dispositivo móvil esté protegido con una contraseña o un método de desbloqueo seguro para evitar accesos no autorizados.

Pregunta de seguridad

Las preguntas de seguridad son un método de autenticación que consiste en responder preguntas predefinidas que el usuario configuró previamente al crear la cuenta. Estas preguntas suelen ser sobre información personal que solo el usuario debería conocer, como el nombre de su mascota o el lugar de nacimiento de su madre.

Si se olvida la contraseña, el usuario puede responder a estas preguntas para verificar su identidad y restablecer la contraseña. Sin embargo, este método ha sido criticado por ser menos seguro que otras formas de autenticación de dos factores, ya que las respuestas a las preguntas pueden ser adivinadas o encontradas mediante ingeniería social.

Por esta razón, se recomienda utilizar otros métodos más seguros de autenticación de dos factores, como la autenticación de dos factores basada en aplicaciones o el código por SMS, que son más difíciles de comprometer.